Détectez les incidents de cybersécurité en temps réel et résolvez les problèmes aussi rapidement et efficacement que possible.

La sécurité des réseaux est un processus d'évolution continue, qui se reflète principalement dans les deux aspects suivants : les moyens des attaquants changent constamment, et les méthodes et outils d'attaque sont également mis à jour en permanence. Avec l'augmentation du nombre d'appareils dans le réseau, diverses vulnérabilités continuent d'apparaître, offrant un nouvel espace de vie aux attaquants. Les services en réseau, les systèmes logiciels et le personnel changent constamment, il est donc irréaliste et impossible de résoudre tous les problèmes avec un seul système et une seule solution. Ainsi, la sécurité du réseau nécessite un investissement continu en main-d'œuvre, ressources matérielles, ressources financières et autres ressources, ainsi qu'un fonctionnement, une maintenance et une optimisation continus. C'est sur la base de cette demande que le centre d'opérations de sécurité (SOC) a vu le jour.

Qu'est-ce qu'un centre d'opérations de sécurité (SOC) ?

Centre d'opération de sécurité, est une installation ou une équipe. Il est responsable de la surveillance, de l'analyse et de la réponse aux événements de sécurité des réseaux, des systèmes et des applications. Effectuez une analyse approfondie, des statistiques et une corrélation de divers événements de sécurité collectés pour refléter l'état de sécurité des actifs gérés en temps opportun. Localisez les risques de sécurité, découvrez et localisez avec précision divers incidents de sécurité et fournissez des méthodes de traitement et des suggestions en temps opportun. Assister les administrateurs dans l'analyse des événements, l'analyse des risques, la gestion des alertes précoces et les interventions d'urgence.

Quelle est la fonction principale du SOC ?

Surveillance:

Service de surveillance 24h/7 et XNUMXj/XNUMX, surveille en permanence les réseaux, les systèmes et les applications pour détecter les incidents de sécurité.

Administration:

processus de sécurité, y compris les mises à jour et les correctifs.

Récupération:

Récupérez les données perdues, analysez les ressources compromises, corrigez les vulnérabilités et préparez-vous aux risques futurs.

Analyse des incidents et réponse :

Suivez, gérez et répondez aux menaces ou aux incidents.

Quelles sont les principales caractéristiques du SOC ?

·Surveillance en temps réel: Surveillance en temps réel du réseau, des serveurs, des terminaux, etc. de l'organisation à l'aide d'outils tels que le système de gestion des informations et des événements de sécurité (SIEM).

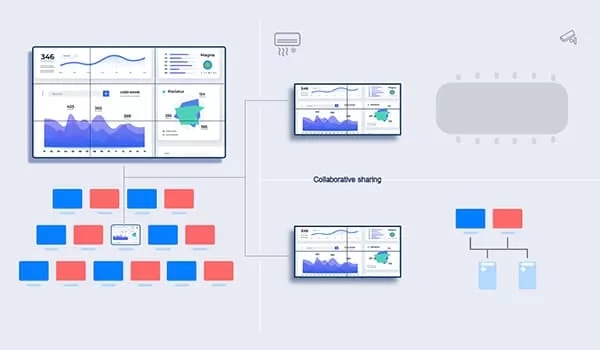

·Alarme de liaison : installez un détecteur infrarouge à l'avant, connectez-vous à l'hôte d'alarme principal et connectez l'hôte d'alarme principal à l'alarme sonore et lumineuse. Une fois l'intrusion illégale détectée, une alarme sera émise et une série de liaisons sera initiée en fonction des paramètres. Lorsque diverses alarmes sont générées, le client commercial collecte toutes les informations d'alarme. Grâce à l'interface d'alarme, la planification et les scènes sur site de chaque liaison d'alarme peuvent être gérées, et enfin toutes sortes d'informations d'alarme peuvent être classées et comptées via des statistiques d'informations d'alarme. Il peut générer une liaison avec un équipement vidéo en même temps et transmettre une vidéo en direct au centre de surveillance. Le terminal d'affichage en temps réel peut réaliser la fonction de liaison d'alarme.

·Gestion des préréglages : grâce à la plate-forme complète de gestion de la sécurité, la recherche et le développement de plans d'urgence peuvent être effectués, et la mise en entrée et la mise en relation de divers plans d'urgence peuvent être réalisées. Les catalogues de ressources peuvent être formés en extrayant des éléments de données et des ressources d'information pré-arrangés. La plate-forme de gestion de la sécurité intégrée peut associer automatiquement les plans d'urgence correspondants lorsque différentes informations de police se produisent. Cela permet à la direction de prendre plus facilement des décisions.

·Gestion des droits utilisateurs : La gestion des utilisateurs prend en charge plusieurs utilisateurs. Différentes autorisations peuvent être attribuées à différents utilisateurs pour gérer les sous-systèmes et les configurations de contrôle des périphériques, telles que : la navigation dans les images, le contrôle de la mise en miroir du cloud, le fonctionnement du mur TV, etc. Prend en charge le nom d'utilisateur plus le mot de passe, ou la clé USB et d'autres méthodes d'authentification, ou mot de passe + clé USB.

Pourquoi les entreprises doivent-elles établir un SOC ?

- Améliorez la visibilité et les capacités de réponse rapide de la sécurité du réseau. Cela réduit l'impact des incidents de sécurité sur l'organisation.

- Améliorez la détection et l'efficacité de la réponse aux incidents de sécurité. Cela réduit le temps de réponse et réduit les pertes.

- Améliorer la sensibilisation à la sécurité et la culture de l'organisation. Sensibiliser les employés à la cybersécurité.

- Établir un cadre de sécurité durable. Cela permet de s'adapter à l'évolution des environnements de menace et des développements technologiques.

- Libérez les employés des tâches fastidieuses de surveillance de la sécurité, réduisez la pression sur les employés et améliorez leur efficacité au travail.

Quels sont les avantages d'un centre d'opérations de sécurité ?

- Réponse rapide et efficace : les membres de l'équipe SOC peuvent raccourcir le délai entre la première occurrence d'une intrusion et le temps de détection moyen. Si une activité inhabituelle est détectée, les analystes du SOC enquêteront et vérifieront que l'événement est bien une attaque avant de le bloquer. L'équipe SOC commence alors à répondre à l'incident pour déterminer la gravité de la menace, la neutraliser et remédier à tout effet indésirable.

- Réduisez les incidents de violation de données et les coûts opérationnels : plus un attaquant reste longtemps dans le système, plus les dommages potentiels pour l'entreprise sont importants. En minimisant le temps que les cyberattaquants passent à se cacher dans les réseaux d'entreprise, les équipes SOC peuvent réduire l'impact des incidents de violation de données. En outre, cela réduit les coûts potentiels qu'un incident de violation de données pourrait entraîner, tels que la perte de données, les poursuites ou les atteintes à la réputation.

- Améliorer la sécurité : grâce à la surveillance en temps réel, à la réponse aux menaces et à la gestion des événements de sécurité, l'équipe SOC peut rapidement découvrir les menaces de sécurité potentielles et proposer des solutions correspondantes. Réduisez le risque d'attaque du système. Cela permet d'améliorer la sécurité globale et de protéger les données et les actifs importants.

La solution SOC fournie par iSEMC pour vous :

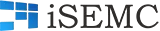

Afin de garantir que les professionnels puissent recevoir des informations plus rapidement et de manière plus concise, les centres d'opérations de sécurité doivent utiliser une technologie d'affichage complète. La technologie des murs vidéo est le meilleur moyen d'atteindre cet objectif. iSEMC dispose d'une puissante technologie de mur vidéo et vous offre Solutions de visualisation et de collaboration iSEMC. Non seulement cela permet à votre équipe de recevoir des informations plus rapidement et de manière plus concise, mais cela offre également un contrôle plus efficace pour protéger vos informations contre les menaces. Avec la technologie de mur vidéo, y compris contrôleurs de mur vidéo, commutateurs matriciels et affiche, votre équipe SOC peut organiser les données dans l'ordre souhaité. Il est ensuite connecté à un réseau distant pour afficher toutes les informations nécessaires à une rétroaction en temps réel et à une communication efficace.